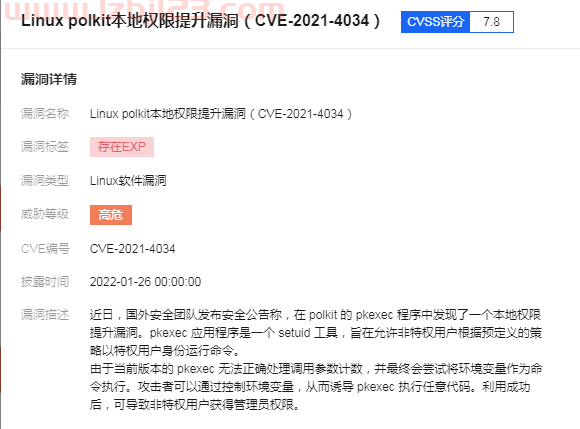

Linux polkit本地权限提升漏洞(CVE-2021-4034)不用慌,简单几步解决!

今天登录服务器,发现有一条安全漏洞提醒,还是高危的,吓我一跳。打开一看,原来是“Linux polkit本地权限提升漏洞(CVE-2021-4034)”,意思是可以通过该漏洞来让非特权用户获取管理员权限。

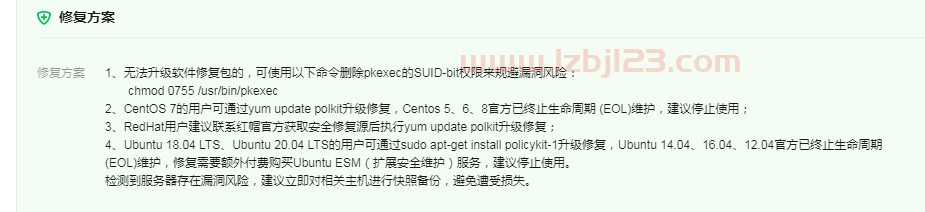

1、无法升级软件修复包的,可使用以下命令删除pkexec的SUID-bit权限来规避漏洞风险:chmod 0755 /usr/bin/pkexec

2、CentOS 7的用户可通过yum update polkit升级修复,Centos 5、6、8官方已终止生命周期 (EOL)维护,建议停止使用;

3、RedHat用户建议联系红帽官方获取安全修复源后执行yum update polkit升级修复;

4、Ubuntu 18.04 LTS、Ubuntu 20.04 LTS的用户可通过sudo apt-get install policykit-1升级修复,Ubuntu 14.04、16.04、12.04官方已终止生命周期 (EOL)维护,修复需要额外付费购买Ubuntu ESM(扩展安全维护)服务,建议停止使用。

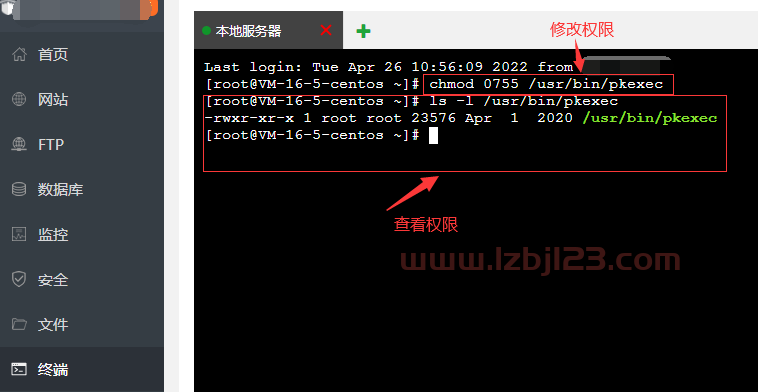

所以对于这个问题根本不用慌,按照服务器提供的方案修复即可。下面简单讲下方案1怎么操作:登录宝塔面板——切换到“终端”——输入命令chmod 0755 /usr/bin/pkexec修改权限,超级简单。

修改完权限后,可以通过命令ls -l /usr/bin/pkexec 来查看/usr/bin/pkexec的权限,具体权限列表如下:

-rw------- (600) 只有所有者才有读和写的权限

-rw-r–r-- (644) 只有所有者才有读和写的权限,组群和其他人只有读的权限

-rwx------ (700) 只有所有者才有读,写,执行的权限

-rwxr-xr-x (755) 只有所有者才有读,写,执行的权限,组群和其他人只有读和执行的权限

-rwx–x--x (711) 只有所有者才有读,写,执行的权限,组群和其他人只有执行的权限

-rw-rw-rw- (666) 每个人都有读写的权限

-rwxrwxrwx (777) 每个人都有读写和执行的权限

以上就是今天想要分享的内容,不知道大家看明白了没有。有喜欢的朋友记得收藏本站哦。

- 随机文章

- 热门文章

- 热评文章

- 最全最高效的关键词挖掘工具5118

- 腾讯云免费SSL证书可以申请多少张?

- 拔一颗牙多少钱?亲测最少要这个数

- 什么是intj型人格?

- 推荐工具Emoji to image - Emoji 表情快速转png图片

- OPPO在MWC发布了智能眼镜OPPO Air Glass 3

- 微信不能改名文件传输助手,一女子被好友改名文件传输助手骗5年

- 大众小鹏合作升级 是插上翅膀起飞还是教会徒弟饿死师傅

版权声明:本文由老翟首次发布于老翟笔记网,如需转载请保留原文出处!

原文链接:http://lzbj123.com/post/16.html